Bakteria „żywiące się powietrzem” udoskonalą ogniwa paliwowe?

11 kwietnia 2023, 07:59Przed dziewięciu laty Chris Greening i jego koledzy z Monash University zainteresowali się Mycobacterium smegmatis. Ta niezwykła bakteria może przetrwać wiele lat bez dostępu do organicznych źródeł pożywienia. Ku zdumieniu australijskich naukowców okazało się, że M. smegmatis pobiera wodór z atmosfery i wykorzystuje go produkcji energii

Kiedy psom zmniejszyły się mózgi?

7 maja 2026, 11:27Jednym z najbardziej widocznych skutków udomowienia jest zmniejszenie rozmiarów mózgu. Biologia proponuje różne wyjaśnienia przyczyn tego zjawiska. Mówi się o zmniejszonej presji ze strony środowiskowej, zmniejszenie mózgu to również oszczędność energii, być może też mniejszy mózg wiąże się z większą uległością czy łagodnością. Zmniejszenie to widać wyraźnie na przykład u psów, których mózg jest o 20–30 proc. mniejszy niż u wilków.

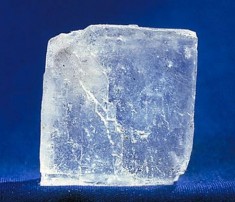

Słona historia ludzkości

10 lutego 2007, 14:44Sól jest ważnym składnikiem diety zarówno ludzi, jak i zwierząt. Człowiek wykorzystuje ją już zapewne od czasów prehistorycznych, jednak pierwsze wzmianki na ten temat można znaleźć dopiero w datowanych na ok. 3000 rok p.n.e. egipskich dokumentach dotyczących konserwacji mięsa.

Lekko nie będzie

15 marca 2008, 10:56Większość ciężarnych kobiet liczy na bezbolesny i jednocześnie wolny od leków przeciwbólowych poród. W specjalnym raporcie na ten temat, opublikowanym w czasopiśmie BMC Medicine, badacze stawiają jednak sprawę jasno: poród nie jest tak łatwy, jak wydaje się przyszłym matkom.

Secunia o bezpieczeństwie w 2008 roku

6 marca 2009, 11:22Secunia opublikowała raport dotyczący liczby znalezionych luk w roku 2008. Jedną zaskakujących informacji, które możemy w nim przeczytać jest fakt, iż najbardziej dziurawą przeglądarką był... Firefox.

Fermi - przyszłość według Nvidii

1 października 2009, 15:49Nvidia zaprezentowała nową architekturę procesorów graficznych. Fermi ma być nie tylko następcą obecnie wykorzystywanej architektury G80. To także pierwszy procesor graficzny ogólnego przeznaczenia.

Zasili je ciepło ludzkiego ciała

8 kwietnia 2010, 08:45Vladimir Leonov z belgijskiego centrum badawczego Imec opracował elektrokardiograf i elektroencefalograf, które działają wyłącznie dzięki bateriom słonecznym i ciepłu ludzkiego ciała. Tym samym stworzył urządzenia idealne do stosowania w warunkach polowych: w regionach pozbawionych dostępu do prądu czy spustoszonych przez wojnę lub katastrofy naturalne.

Rząd USA zablokował 84 000 witryn

17 lutego 2011, 11:51W USA w ramach walki z internetową pedofilią przypadkiem zablokowano 84 000 witryn, które nie miały nic wspólnego z nielegalnymi działaniami. Amerykański rząd prowadzi "Operation Protect Our Children", w ramach której blokowane są witryny z pedofilskimi materiałami.

Odrzuceni szukają pociechy w alkoholu

16 marca 2012, 14:04Pozbawione seksu samce muszek owocowych (Drosophila melanogaster) szukają ukojenia w alkoholu. Prof. Troy Zars, neurobiolog z University of Missouri, uważa, że zidentyfikowanie molekularnych i genetycznych mechanizmów kontrolowania zapotrzebowania na nagrodę może potencjalnie wpłynąć na rozumienie uzależnień od narkotyków i alkoholu u ludzi.

Znaleziono dowód, że Ramzes III został zamordowany

18 grudnia 2012, 12:25Ramzes III został zamordowany. Zdjęcia z tomografii komputerowej mumii faraona wykazały obecność nacięcia na gardle. Było ono na tyle głębokie, że mogło doprowadzić do zgonu.